BTC/USD-2.22%

BTC/USD-2.22% ETH/USD-3.26%

ETH/USD-3.26% LTC/USD-2.4%

LTC/USD-2.4% ADA/USD-3.2%

ADA/USD-3.2% SOL/USD-3.14%

SOL/USD-3.14% XRP/USD-2.16%

XRP/USD-2.16%Título original | The Hitchhiker's Guide to Web 3.0

En este artículo, examinaremos la Web 3.0 en relación con el uso compartido de archivos descentralizado entre pares (p2p). Las arquitecturas descentralizadas son relativamente nuevas y todavía están en desarrollo. La misma palabra puede significar diferentes cosas para diferentes grupos, por lo que comenzaré describiendo algunos conceptos y definiciones generales para que podamos estar de acuerdo en la semántica.

La Web 2.0 es la iteración actual de Internet: es el marco utilizado por la gran mayoría de las aplicaciones y servicios basados en la web en la actualidad, y es lo que la mayoría de los usuarios consideran "Internet" o "la Web".

El término Web 2.0, acuñado por Tim O'Reilly durante la era de las punto com, define vagamente las innovaciones de Web 1.0 en computación móvil, social y en la nube. La idea es más sutil, pero se puede resumir en dos conceptos principales: "servicios, no software empaquetado" y "software por encima del nivel de un dispositivo individual".

Si bien la Web 2.0 sigue siendo altamente creativa, especialmente en la empresa, todavía hay algunos proyectos exitosos que emergen del próximo paradigma potencial de Internet (conocido hoy como Web 3.0). Todavía está en pañales, pero muchos lo ven como la próxima evolución de Internet y será el marco que defina la próxima era del software.

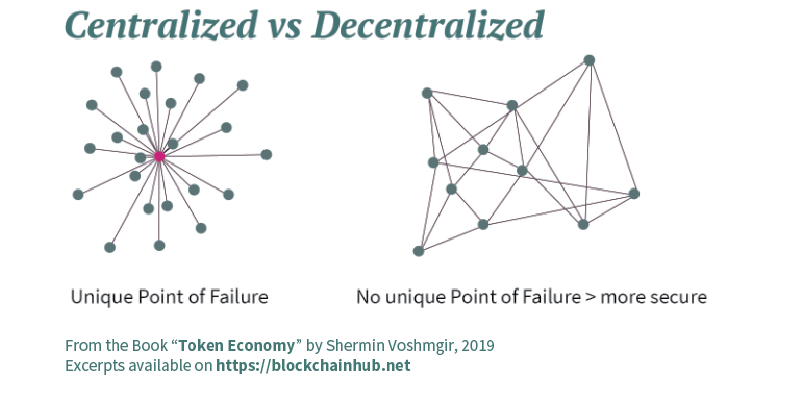

Al igual que la Web 2.0, la definición de Web 3.0 es sutil (todavía en evolución y, a menudo, definida de manera diferente por diferentes personas). A los efectos de este artículo, simplemente definiré Web 3.0 como el cambio a una web descentralizada que se basa en redes de igual a igual, en lugar de redes cliente-servidor que se basan en una infraestructura centralizada. Discutiremos los detalles de las redes p2p más adelante, pero primero analicemos por qué la descentralización es valiosa.

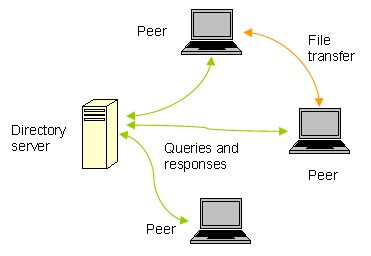

Las redes descentralizadas son generalmente más eficientes. Veamos un caso de uso de uso compartido de archivos, el usuario A desea enviar un archivo de video al usuario B, en una red cliente-servidor centralizada, el archivo de video del usuario se carga y descarga en el servidor, luego el usuario B descarga el archivo (el servidor luego cargas).

El rendimiento está limitado por la velocidad de carga del usuario A, la velocidad de descarga del usuario B, la velocidad de carga y descarga del servidor y la distancia entre las dos partes. En un sistema peer-to-peer puro, los archivos se transfieren directamente de un peer a otro. Solo está limitado por la velocidad de carga del usuario A, la velocidad de descarga del usuario B y la distancia entre los usuarios.

Datos: 2408 BTC se transfirieron de billeteras desconocidas a Coinbase: Golden Finance informó que los datos de monitoreo de WhaleAlert mostraron que 2408 BTC (con un valor aproximado de $40 375 896) se transfirieron de billeteras desconocidas a Coinbase. [2022/11/10 12:41:15]

Por lo tanto, si la distancia entre el usuario y el servidor es cercana, y la capacidad de carga/descarga del servidor es mayor que la del usuario A y el usuario B, el rendimiento puede ser equivalente a una red p2p.

Sin embargo, una red cliente-servidor funcionará peor que una red p2p a medida que aumente la distancia entre el usuario y el servidor y/o disminuya el rendimiento del servidor (por ejemplo, debido a una gran demanda).

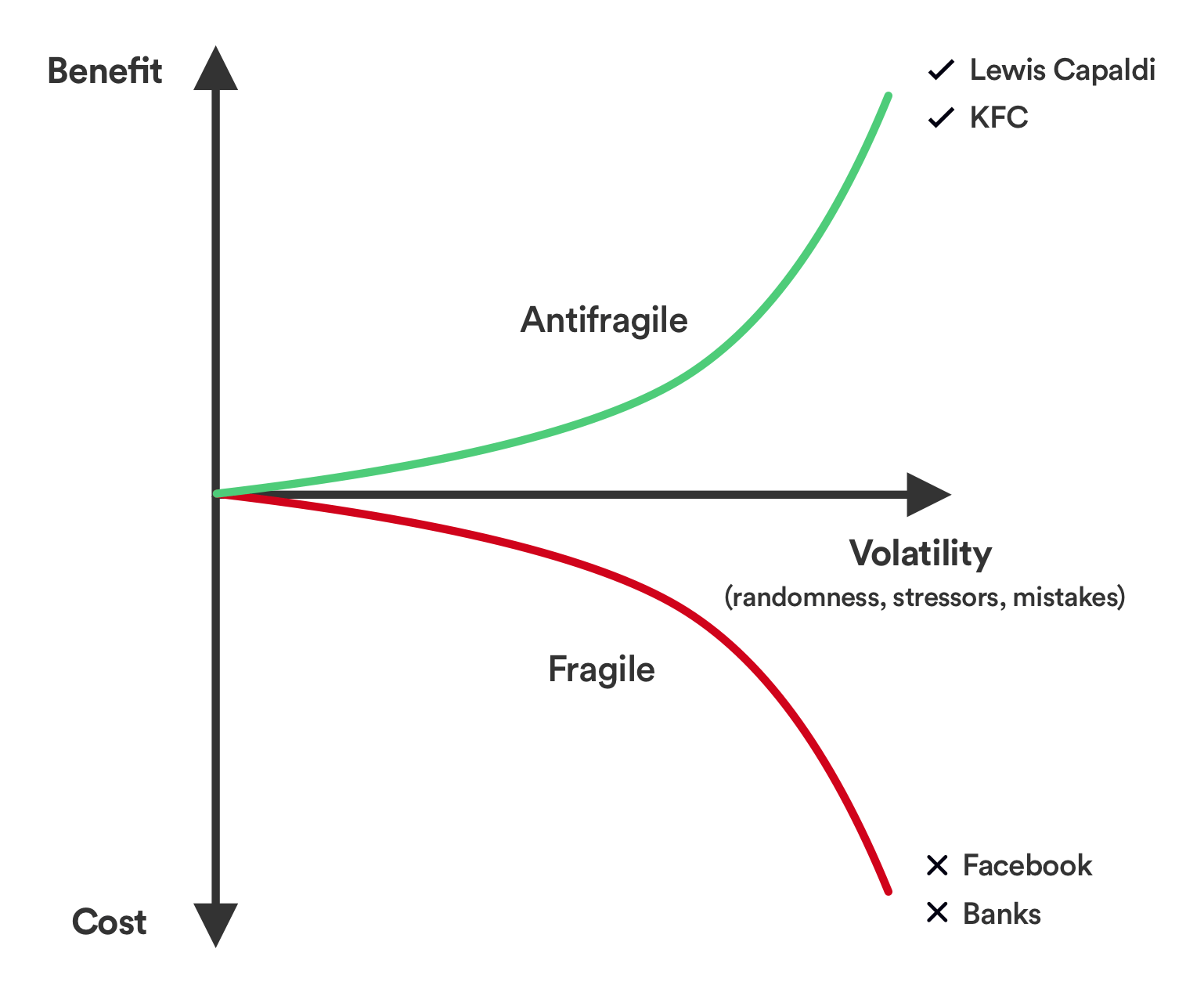

Las redes descentralizadas son antifrágiles: se fortalecen con "estrés" adicional. El rendimiento y la disponibilidad de la red en realidad aumentan a medida que más usuarios (pares) se unen a la red. En las aplicaciones sociales Web 2.0, esto se manifiesta en "efectos de red": el valor de una red/producto aumenta a medida que aumenta el tamaño de la red.

Desafortunadamente, ese no es el caso con la infraestructura subyacente. A medida que las aplicaciones basadas en el modelo cliente-servidor se vuelven más populares, los proveedores de aplicaciones deben aumentar la capacidad del servidor/la informática central para mantener el rendimiento y la disponibilidad.

Las redes descentralizadas no son confiables: los participantes involucrados no necesitan conocerse o confiar entre sí o con terceros del sistema. Debido a la relación cliente-servidor, las aplicaciones Web 2.0 se basan en un servidor/servicio centralizado, lo que significa que los usuarios deben confiar inherentemente en esta autoridad central (la persona o entidad que posee/opera el servidor).

Esta autoridad central tiene la capacidad de definir reglas unilateralmente. En la práctica, esto a menudo se manifiesta como conflictos en torno a la propiedad de los datos. Por ejemplo, Dropbox, un popular servicio de almacenamiento y uso compartido de archivos, funciona según un modelo cliente-servidor: los usuarios cargan datos en servidores centralizados que pertenecen y son operados por Dropbox, y luego descargan datos de esos servidores.

Por lo tanto, todos los datos pasan por Dropbox, que tiene la capacidad técnica de leer y copiar estos datos. Por lo tanto, lo único que protegerá los datos de los usuarios de Dropbox es el acuerdo de usuario que confían en que Dropbox cumplirá (y no cambiará). En una red p2p descentralizada, no existe una autoridad central. Los usuarios son los propietarios y operadores de sus datos, y la confianza reside en el propio software (no en los operadores).

AOFEX lanzó MIR, POND y FLOW el 5 de marzo: según las noticias oficiales, AOFEX lanzará oficialmente MIR, POND y FLOW el 5 de marzo, y ha abierto las funciones de depósito y retiro de MIR, POND; AQ y el área comercial de USDT serán lanzado a las 15:00 (GMT+8) para abrir transacciones MIR, POND y FLOW.

MIR (Mirror Protocol) es un protocolo de activos sintéticos creado por Terraform Labs (TFL) en la cadena de bloques Terra. POND (Marlin) es un protocolo abierto que proporciona una infraestructura de red programable de alto rendimiento para DeFi y Web 3.0. FLOW (Flow) es una plataforma para una nueva generación de juegos, aplicaciones y los activos digitales que los impulsan.

El intercambio de derivados financieros de moneda digital AOFEX tiene como objetivo proporcionar a los usuarios servicios de alta calidad y seguridad de activos. [2021/3/5 18:17:53]

Una red descentralizada es más segura. Su nombre es: punto a punto. Los datos se cargan directamente desde un par y los descarga otro sin utilizar un intermediario (servidor central).

Esto significa que no existe una autoridad central o un custodio de sus datos (a menos que elija hacerlo). Además, cuando hay una autoridad central, hay un mayor incentivo para atacar debido a la combinación de datos/valores (es decir, el atacante obtiene mucho valor de un solo éxito).

Por el contrario, cuando los datos/valores están muy distribuidos, un atacante debe tener más intentos exitosos para obtener un valor del mismo tamaño. La descentralización reduce los incentivos/recompensas para los atacantes.

Ahora que tenemos algo de contexto para compartir, hablemos específicamente sobre el intercambio descentralizado de archivos p2p. En este punto, podría estar pensando: "La descentralización suena genial, pero ¿qué hay de nuevo?" ¿No han existido servicios como el intercambio de archivos p2p durante más de una década?

Hasta cierto punto, tiene razón, pero existen algunas diferencias esenciales entre los servicios p2p de la Web 2.0 y los servicios p2p que construimos en la Web 3.0 hoy. Tomemos como ejemplo BitTorrent, que se lanzó originalmente en 2001. BitTorrent tiene tres problemas principales (que ahora se pueden resolver): no está totalmente descentralizado, carece de un modelo de incentivos y el código no está disponible ni es escalable.

BitTorrent (y otros servicios similares) no están descentralizados de dos maneras importantes: utiliza servidores centralizados para realizar un seguimiento de los pares y almacenar metadatos de contenido. Si bien se han establecido conexiones punto a punto (para mejorar el rendimiento, es decir, aumentando el número de "sembradores"), la creación de instancias de estas conexiones requiere un servidor especial llamado rastreador, que facilita la comunicación entre nodos.

El servidor de seguimiento también realiza un seguimiento de la ubicación de las copias de archivos que residen en máquinas pares, qué copias están disponibles cuando los solicitan los clientes, y ayuda a coordinar la transferencia y el reensamblaje eficientes de los archivos copiados. El uso de rastreadores aumenta los costos para los proveedores de servicios y limita la privacidad/seguridad del usuario.

BitTorrent no tiene un modelo de incentivos adecuado. Cuando los usuarios comienzan a descargar archivos con el servicio, se les llama "descargadores" y una vez que tienen una parte del archivo (o si han almacenado un archivo que otros usuarios quieren), pueden convertirse en "sembradores". También puede subir archivos a otros usuarios.

BitTorrent dará prioridad de descarga a los usuarios de torrents (los usuarios que utilicen torrents con una velocidad de carga más rápida obtendrán mayor prioridad). Más allá de eso, sin embargo, hay pocos incentivos reales para sembrar o almacenar archivos. Dado que BitTorrent se basa en la disponibilidad de torrents y archivos, es vulnerable sin un modelo incentivado.

BitTorrent (y servicios similares) tienen problemas típicos de usabilidad del software, lo que dificulta aprovechar el trabajo anterior. Algunos ejemplos incluyen: falta de buena documentación (o ninguna en absoluto), licencias restrictivas (o ninguna licencia), puntos de contacto de difícil acceso, fuente cerrada (o el código fuente ya no existe), implementación sin una API amigable para el público. Estos proyectos están estrechamente relacionados. con casos de uso específicos.

En última instancia, esto significa que la capacidad del servicio para adaptarse y cambiar las necesidades de los usuarios está muy limitada. En muchos casos, esto hace que sea imposible manejar nuevos casos de uso. Específicamente, BitTorrent ha mejorado un poco (depende menos de los rastreadores que antes), pero es esencialmente el mismo servicio que era hace 20 años.

Sigamos ahora examinando las capacidades de la Web 3.0 usando el ejemplo de compartir archivos. Hoy en día, puede crear aplicaciones p2p totalmente descentralizadas. Protocol Labs, que desarrolló Libp2p (para transporte descentralizado) e IPFS (para almacenamiento descentralizado), es líder en este espacio.

Específicamente, el protocolo de transporte de Libp2p (a través de retransmisión de circuitos y NAT transversal) resuelve la conexión de dos pares sin necesidad de un servidor de seguimiento especial. Además, IPFS (un servicio de almacenamiento descentralizado que utiliza el direccionamiento de contenido) permite un almacenamiento totalmente descentralizado y no depende de servidores de contenido ni de muchos pares activos/disponibles para la disponibilidad de archivos.

El concepto Web 3.0 de crypto/tokens resuelve el problema de los incentivos. Específicamente, Filecoin es una red de almacenamiento descentralizada que convierte el almacenamiento en la nube en un mercado algorítmico.

El mercado se ejecuta en la cadena de bloques con un token de protocolo nativo (FIL) que los mineros obtienen al proporcionar almacenamiento a los clientes. En cambio, los clientes gastan FIL (contratación de mineros) para almacenar o distribuir datos. Aplicado a un servicio como BitTorrent, esto significa que los sembradores almacenarán archivos en Filecoin y ofrecerán descargas, mientras que los ladrones gastarán Filecoin para acceder a esos archivos.

Esta estructura de incentivos aumentará el incentivo para generar y almacenar archivos, mejorando así la usabilidad y el rendimiento para los usuarios. Los incentivos monetarios también crean una vía para instanciar modelos comerciales legítimos. Digamos que el almacenamiento de archivos genera dinero.

En este caso, el propietario legítimo del archivo (la empresa de medios) puede estar dispuesto a participar en la red. Como demostró Spotify, a los usuarios realmente no les importa el aspecto "gratuito" de los torrents, les importa la facilidad de descubrimiento y distribución.

Lo que es más importante, entidades como Protocol Labs están resolviendo problemas de usabilidad del software. Son los creadores de Libp2p, IPFS y Filecoin. Los tres proyectos son de código abierto, tienen documentación actualizada y están respaldados (por un equipo contactable).

Además, los protocolos como Libp2p son altamente modulares y están construidos para uso general. Esto significa que los productos creados con Libp2p son altamente escalables y pueden cambiar rápidamente para satisfacer las necesidades cambiantes de los usuarios y los nuevos casos de uso.

En resumen, las aplicaciones p2p descentralizadas tienen muchas ventajas nativas (especialmente en términos de rendimiento y seguridad), y las herramientas y la infraestructura para crear aplicaciones p2p sólidas ya están disponibles.

Tags:

Los profesionales de la industria de las criptomonedas siempre dicen que esta ola del mercado alcista de Bitcoin en 2020-2021 son toros institucionales.Por ejemplo.

Hace unos días, Bitcoin bloqueó la actualización de Taproot y se activará en noviembre. Esta es la actualización, o bifurcación suave, más importante de Bitcoin en los últimos años.Sin embargo.

Hace algún tiempo, el círculo de moneda que estaba ruidoso con gongs y tambores de repente se apagó.Desde mayo, ya sea Bitcoin, Ethereum o las monedas shi y Dogecoin no convencionales.

Título original | The Hitchhiker's Guide to Web 3.0En este artículo.

Últimas noticias: Swarm anunció oficialmente que "el airdrop del 21 de junio está llegando a su fin. Ha sido un viaje. Desde el anuncio del airdrop.

El apuesto niño indio frente a él está hablando sobre cómo escribir e implementar contratos inteligentes ERC20 en Matic Network / Polygon Network.

Horas después de anunciar que usaría las ganancias de una oferta de bonos basura de $500 millones para comprar bitcoin.