BTC/USD-2.22%

BTC/USD-2.22% ETH/USD-3.26%

ETH/USD-3.26% LTC/USD-2.4%

LTC/USD-2.4% ADA/USD-3.2%

ADA/USD-3.2% SOL/USD-3.14%

SOL/USD-3.14% XRP/USD-2.16%

XRP/USD-2.16%Este artículo fue creado originalmente por Certik y autorizado por Jinse Finance para su publicación.

En 2020, los frecuentes ataques de préstamos rápidos se han convertido en la "nueva normalidad" en los incidentes de seguridad.

En 2021, para los piratas informáticos, los ataques de préstamos flash todavía parecen ser "perseverantes".

El 9 de febrero, hora de Beijing, el equipo de tecnología de seguridad de CertiK descubrió que el agregador inteligente de ingresos de DeFi BT.Finance fue pirateado.

BT.Finance ha detenido temporalmente los depósitos en Curve.fi para evitar otro ataque. Las estrategias bajo ataque incluyen ETH, USDC y USDT, y otras estrategias no se ven afectadas.

BT.Finance afirmó que existen fondos de gestión para seguros e indemnizaciones. Para el buen desarrollo de los inversores y DeFi, se espera que los piratas informáticos puedan devolver los fondos.

Además, la protección de la tarifa de retiro de BT.Finance redujo el daño de este ataque en casi $140,000. Según ICO Analytics, se vieron afectados aproximadamente $1.5 millones de fondos.

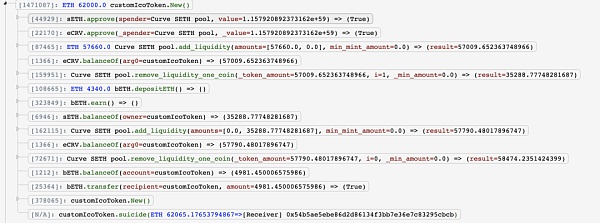

El equipo técnico de seguridad de CertiK lanzó inmediatamente un análisis y ahora analiza los detalles del proceso de ataque de la siguiente manera:

El atacante primero tomó prestados alrededor de 100 000 ETH de dydx mediante préstamos flash.

El atacante depositó aproximadamente 57 000 ETH en el grupo de Curve sETH.

El atacante retira sETH del pool de Curve sETH. Debido a la gran cantidad de ETH depositada, el precio de sETH sube. En este momento, el atacante retira alrededor de 35,000 sETH.

El atacante depositó alrededor de 4340 ETH en el grupo de políticas ETH de bt.finance.

El atacante llama a la función de ganancia.

El atacante deposita todo el sETH retirado en el paso 3 en el grupo de Curve sETH y retira el ETH, y finalmente activa la función de retiro del grupo de políticas de ETH de bt.finance para retirar todo el ETH almacenado en el grupo.

Repita los 2-5 pasos anteriores 5 veces y devuelva el préstamo flash para completar la ganancia. la

Transacciones realizadas por el atacante en un solo ataque

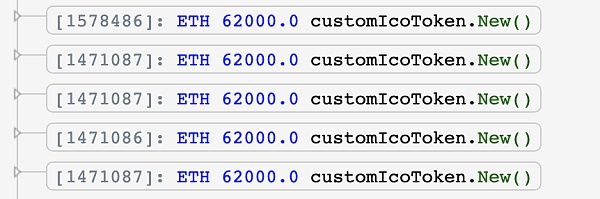

El atacante realizó el mismo ataque cinco veces.

Los altos rendimientos deben ir acompañados de altos riesgos.

Casi todos los bloques de aplicaciones de la cadena de bloques contienen contratos inteligentes, y las auditorías de seguridad del código subyacente y los patrones de diseño son la máxima prioridad para proteger el proyecto.

CertiK recomienda una vez más que las partes del proyecto presten atención a evitar riesgos, y los inversores deben verificar si el proyecto tiene una revisión de seguridad completa y las garantías de seguridad posteriores antes de invertir.

A finales de 2020, CertiK ha realizado más de 369 auditorías de seguridad, ha auditado más de 198 000 líneas de código y ha protegido más de $10 000 millones en activos cifrados.

Enlace de referencia

https://ethtx.info/mainnet/0xc71cea6fa00d11e98f6733ee8740f239cb37b11dec29e7cf85d7a4077977fa65

https://twitter.com/doug_storming/status/1358896348276391939?s=20

Tags:

La construcción de una cadena de bloques no es solo desarrollo de software y hardware, sino que también combina diseño de arquitectura, mecanismo de incentivos.

La presidenta del Banco Central Europeo, Christine Lagarde.

El renminbi digital también es diferente de Alipay y WeChat. Alipay y WeChat son solo plataformas de pago. Estas plataformas de pago no son dinero en sí mismas.

Este artículo fue creado originalmente por Certik y autorizado por Jinse Finance para su publicación.En 2020.

Los usuarios de la tarjeta prepaga Bitpay Mastercard ahora pueden conectarse a Apple Pay para realizar compras.

Jinjin Finance Blockchain, 21 de febrero En la actualidad.

¿Es ahora un buen momento para ingresar al mercado criptográfico? Bitcoin, la criptomoneda más grande del mundo, no solo subió para alcanzar otro ATH en las listas.