BTC/USD-2.22%

BTC/USD-2.22% ETH/USD-3.26%

ETH/USD-3.26% LTC/USD-2.4%

LTC/USD-2.4% ADA/USD-3.2%

ADA/USD-3.2% SOL/USD-3.14%

SOL/USD-3.14% XRP/USD-2.16%

XRP/USD-2.16%Este artículo fue creado originalmente por CertiK y autorizado por Jinse Finance para su publicación.

El 14 de marzo, hora de Beijing, el equipo de tecnología de seguridad de CertiK descubrió un nuevo tipo de ataque al proyecto de moneda estable DeFi True Seigniorage Dollar, con una pérdida total de unos 16 600 dólares estadounidenses.

En este ataque, el atacante usó el principio del mecanismo de la organización descentralizada (DAO) para completar un ataque sin usar "vulnerabilidades".

Todo el proceso de ataque es el siguiente:

① Ataque

Dirección:

0x50f753c5932b18e9ca28362cf0df725142fa6376

Al comprar una gran cantidad de tokens del proyecto True Seigniorage Dollar TSD a un precio bajo, y luego usar una gran cantidad de derechos de voto para aprobar por la fuerza la Propuesta 2.

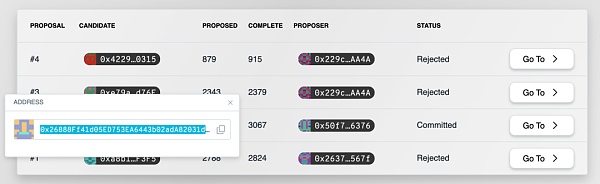

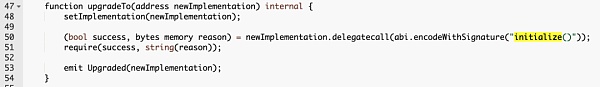

Figura 1: El contrato de implementación del token objetivo (malicioso) e información del proponente de la Propuesta 2 del proyecto TSD

② En la Propuesta No. 2, el atacante propuso y pasó la dirección real del contrato de token TSD a la que apunta el contrato de proxy en la dirección 0xfc022cda7250240916abaa935a4c589a1f150fdd, y la cambió al contrato de token malicioso implementado por el atacante a través de otra dirección 0x2637d9055299651de5b70525968fa.352.

Dirección del contrato de implementación del token malicioso:

0x26888ff41d05ed753ea6443b02ada82031d3b9fb

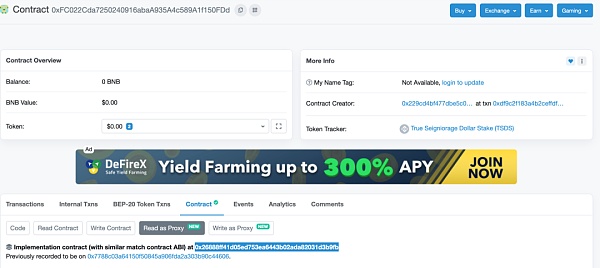

Figura 2: El contrato de implementación de token señalado por el contrato de proxy se reemplaza por un contrato de implementación de token malicioso a través de la Propuesta 2

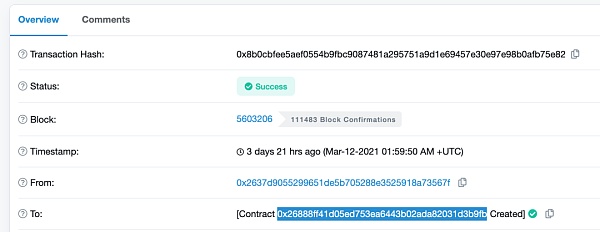

Figura 3: el atacante usa una de las direcciones retenidas para crear un token malicioso para implementar el contrato

③ Cuando se aprobó la Propuesta No. 2, el atacante utilizó la dirección 0x50f753c5932b18e9ca28362cf0df725142fa6376 para implementar el nuevo token incluido en la propuesta para implementar la dirección del contrato 0x26888ff41d05ed753ea6443b02ada82031d3b9fb.

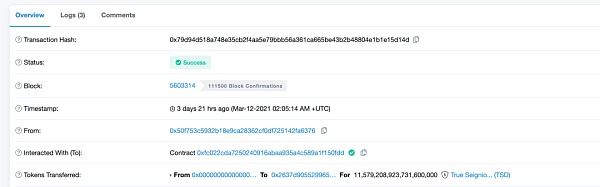

Figura 4: el atacante usó una de las direcciones retenidas para determinar la Proposición 2 y acuñó una gran cantidad de tokens TSD en la otra dirección retenida

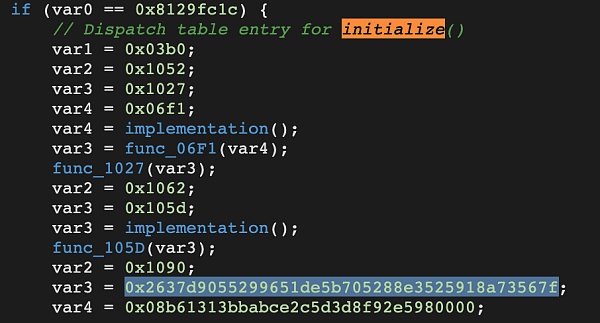

④ Al mismo tiempo, el método initialize() en el contrato malicioso ubicado en la dirección 0x26888ff41d05ed753ea6443b02ada82031d3b9fb también se llamará durante el proceso de actualización.

Al descompilar el contrato malicioso, podemos saber que el método initialize() del contrato malicioso acuñará unos 11.600 millones de TSD en otra dirección 0x2637d9055299651de5b705288e3525918a73567f del atacante.

Figura 5: El contrato de contrato de proxy llamará al método initialize() al mismo tiempo que actualiza el token para implementar el contrato

Figura 6: Descompilar tokens maliciosos para implementar el método initialize() en el contrato para acuñar tokens en la dirección del atacante

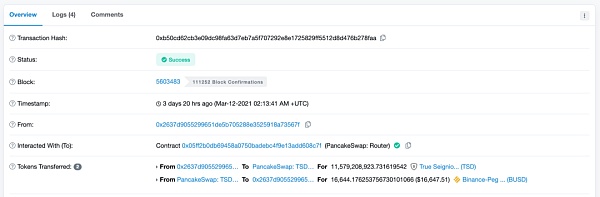

⑤ Cuando se completan los pasos de ataque anteriores, el atacante convierte los tokens TSD obtenidos en BUSD y sale del mercado con una ganancia.

Figura 7: El atacante intercambió 11.600 millones de tokens TSD por BUSD a través de PancakeSwap

El ataque no aprovechó ninguna vulnerabilidad en los contratos inteligentes o Dapps del proyecto TSD.

Según la comprensión del mecanismo DAO, el atacante continúa comprando TSD a precios bajos y utiliza el mecanismo de que los inversores del proyecto ya no pueden votar sobre las propuestas después de que desvinculen sus tokens porque ya no pueden beneficiarse del proyecto, y considerando que el partido del proyecto tiene una proporción muy baja de derechos de voto, "secuestró" los resultados de gobernanza de la Propuesta 2 con una ventaja absoluta, asegurando así que su propuesta maliciosa fuera aprobada.

Aunque finalmente todo el ataque se completó con un contrato malicioso implantado con una puerta trasera, el mecanismo DAO fue el principal motivo de la finalización del ataque durante todo el proceso de implementación.

El equipo de tecnología de seguridad de CertiK recomienda:

A partir del mecanismo DAO, la parte del proyecto debe tener los derechos de voto para garantizar que la gobernanza de la propuesta no sea "secuestrada", para evitar la recurrencia de este ataque.

Tags:

Se han invertido decenas de miles de millones de dólares en fondos en la cadena para participar en la generación de ingresos de DeFi.

¿Por qué cada vez más plataformas digitales eligen financiar y operar a través de la "emisión de moneda"? La relación entre las grandes plataformas digitales y los usuarios es cada vez más tensa ¿Cómo explicarlo?El 23.

Algunas personas están ganando mucho dinero con las NFT.

Este artículo fue creado originalmente por CertiK y autorizado por Jinse Finance para su publicación.El 14 de marzo, hora de Beijing.

Título ▌El Departamento de Gestión Comercial de Chongqing del Banco Popular de China emitió una advertencia de riesgo sobre la protección contra las actividades comerciales de moneda virtualEl 16 de marzo.

Título original: Cómo valorar las NFT Estimados lectores de Bankless.

No sé si has visto la imagen de abajo en Momentos. Esta imagen muestra el precio del banano en diferentes escenarios, cuando el banano se convierte en un NFT, el precio alcanza los 10.000 dólares estadounidenses.